Розмір активів, поцуплених через шахрайські атаки, в 2025 році знизився на 83% — до $83,85 млн. Про це повідомляється у звіті SlowMist.

Джерело: SlowMist.

У 2024 році значення досягало $494 млн. Число постраждалих юзерів також зменшилось — жертвами порушників закону стали 106 106 осіб, що на 68% нижче за минулорічні значення.

Аналітики виявили безпосередній взаємозв’язок між активністю на ринку і успішністю атак. Найбільший сплеск крадіжок трапився на третій квартал, коли спостерігалося ралі Ethereum. У серпні і вересні шахраї вкрали приблизно 29% від всього річного розміру активів (більше $31 млн).

У четвертому кварталі на тлі заспокоєння ринку діяльність дрейнерів знизилася до мінімуму — у грудні збитки склали всього $2,04 млн.

Основні способи атак:

- Permit-підписи. Залишаються провідним інструментом крадіжок. На їх долю припало 38% великих інцидентів (з втратами більше $1 млн).

- EIP-7702. Після апгрейду Pectra проявився новий вектор ризиків. Зловмисники почали використовувати абстракцію облікового запису для пакетування шкідливих транзакцій.

Найбільша одинична крадіжка року трапилася у вересні — юзер втратив $6,5 млн через фальшивий Permit-підпис.

Джерело: SlowMist.

Експерти попередили, що зменшення показників не значить зникнення загрози. Екосистема дрейнерів видозмінюється. Відбувається поділ на масовий фішинг для роздрібних користувачів і складні цільові атаки на великі проєкти.

«Якщо ринки відновляться, хакерська активність зросте разом із ними», — підкреслили дослідники.

Сукупні втрати зросли на 46%

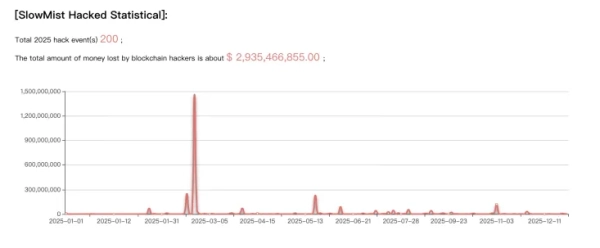

Незважаючи на спад активності фішингових дрейнерів, загальні збитки криптоіндустрії в 2025 році істотно виросли. Аналітики SlowMist зафіксували 200 випадків безпеки із сукупними втратами на $2,935 млрд.

Джерело: SlowMist

Для порівняння: у 2024 році атак було вдвічі більше (410), але вкрадена сума менше — $2,013 млрд. Тенденція року: число зламів падає, але їх «середній чек» і серйозність наслідків збільшуються.

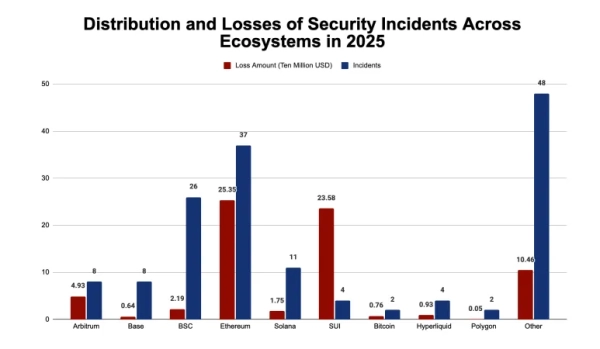

Найбільш атакованою екосистемою залишився Ethereum ($183 млн втрат). Далі йдуть Solana і Arbitrum із збитками приблизно $17 млн в кожній мережі.

Джерело: SlowMist.

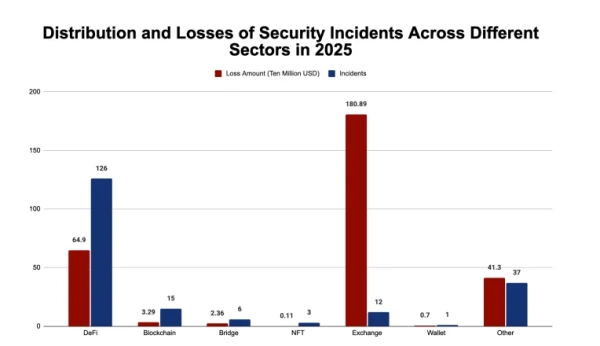

Централізовані біржі втратили більше, ніж DeFi

У 2025 році напрямок атак перемістився з децентралізованих протоколів на великі централізовані платформи (CeFi).

DeFi-сектор залишається лідером за числом інцидентів (126 зламів, 63% від загальної кількості). Проте сукупний збиток у напрямку впав на 37% і склав $649 млн.

Джерело: SlowMist.

У CeFi-сегменті сталося всього 22 інциденти, але збитки виявилися колосальними — $1,8 млрд.

Головна «подія року» — злам біржі Bybit, в результаті якого зловмисники вивели активи на $1,46 млрд. Експерти пов’язали атаку з північнокорейськими хакерами.

У топ-3 інцидентів також увійшли атаки на Cetus Protocol ($230 млн) і Balancer V2 ($121 млн).

Соціальна інженерія: фейкові роботодавці та підробні гаманці

Хакери все частіше відмовляються від технічних зламів на користь маніпуляцій людьми. У звіті виділили основні схеми:

- несправжні співбесіди: зловмисники знаходять розробників у LinkedIn, представляючись рекрутерами відомих проєктів. Під виглядом «тестового завдання» кандидатів просять завантажити і запустити код з прихованими троянами для крадіжки ключів;

- липові експерти з безпеки: шахраї створюють образи «білих» хакерів в соцмережах, пропонують жертвам допомогу з перевіркою гаманців і під цим приводом отримують доступ до активів;

- апаратні гаманці: користувачі купують пристрої у неофіційних продавців. Такі девайси надходять вже активованими або з попередньо встановленою мнемонічною фразою, яку знають хакери.

Загрози через ланцюги постачання та браузерні розширення

Зловмисники атакують ланцюги постачання ПЗ, щоб заразити відразу велику кількість користувачів:

- отруєння open source: хакери завантажують шкідливий код в популярні репозиторії на GitHub. Часто маскуються під корисні інструменти, зокрема торгових ботів для Solana;

- небезпечні розширення: у 2025 році зафіксовано випадки, коли популярні браузерні плагіни (наприклад, VPN-сервіси або інструменти для Web3) потай збирали дані користувачів, включно з листуванням із ШІ та cookie-файлами бірж.

ШІ на службі хакерів

Штучний інтелект став потужним інструментом в руках зловмисників. Технології діпфейків використовують для створення відео з відомими особами, які рекламують скам-проєкти.

Зафіксовано випадки корпоративного шахрайства: співробітник гонконзької компанії переказав злочинцям великі суми після відеоконференції, де всі його «колеги» та «керівництво» генерувалися нейромережею в реальному часі.

Також хакери використовують моделі ШІ (на кшталт Gemini або Claude) для написання і постійної модифікації шкідливого коду, аби оминати антивірусні системи.

Нагадаємо, з початку року хакери поцупили криптовалюти на суму більше $3,4 млрд, підрахували в Chainalysis.