Фахівці Moonlock Lab виявили велику атаку на розробників Web3 та криптоекспертів. Зловмисники видають себе за інвесторів і знаходять мішені в LinkedIn.

Негідники розхвалюють розробки спеціалістів та пропонують взаємодію. Після цього надсилають посилання на несправжні відеоконференції, які інфікують комп’ютери шкідливим ПЗ.

Уявлення про законний бізнес

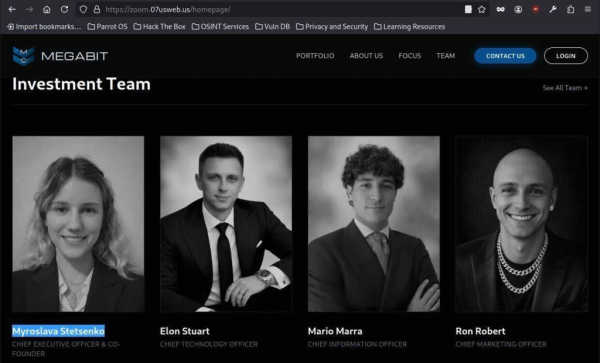

Зловмисники створили три неіснуючі криптофонди: SolidBit Capital, MegaBit і Lumax Capital. Вебсайти організацій виглядають реалістично: там наведена корпоративна інформація, інвестиційний портфель та список керівників. Фотографії облич «працівників» згенерував штучний інтелект.

Джерело: Moonlock Lab.

Шахраї пишуть фахівцям з фейкових профілів, представляючись директорами цих фондів. Розмова починається з похвали професійним навичкам цілі.

Інфікування через ClickFix

Зловмисники швидко переводять бесіду в месенджери та запрошують на відеозустріч. Жертва отримує посилання на платформу Calendly, яке перенаправляє на точну копію сайту Zoom, Google Meet або аналогічного сервісу.

На екрані з’являється вікно підтвердження Cloudflare з проханням клікнути, що користувач не є ботом. Це хакерська технологія ClickFix.

Клік по кнопці непомітно копіює шкідливий код у буфер обміну. Вебсайт показує анімовану інструкцію з лічильником часу: користувачеві пропонують відкрити системний термінал, вставити скопійований текст і натиснути клавішу Enter.

Скрипт автоматично визначає операційну систему:

- на Windows запускається скритий процес прямо в ОЗП. Вірус не зберігає файли на жорсткий диск, що дозволяє обходити системи захисту;

- на macOS сценарій перевіряє наявність Python, тихо завантажує необхідні бібліотеки та встановлюється в системі.

Джерело: Moonlock Lab.

У деяких випадках хакери надсилали жертвам програму, яка повністю копіює вигляд справжнього Zoom на Mac. Програма імітує вікно авторизації, краде паролі та надсилає їх у Telegram-бот зловмисників.

Причетність північнокорейських хакерів

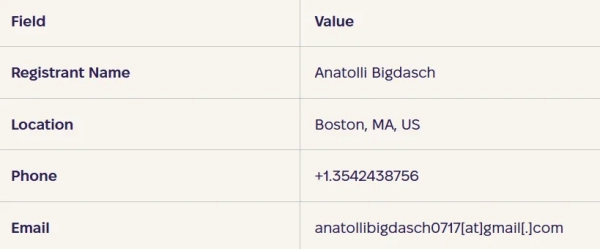

Адреси фіктивних вебсайтів зареєстровані на ім’я Анатолія Бигдаша з Бостона, США. Експерти ставлять під сумнів існування цієї особи.

Джерело: Moonlock Lab.

Дослідники виявили схожість тактики з методами угруповання UNC1069, яке зламує криптопроєкти з 2018 року. Аналітики Mandiant раніше пов’язували його з Північною Кореєю. Злочинці використовують ідентичні структури шкідливих посилань та подібні сценарії обману через фальшиві відеодзвінки.

Для захисту від атак фахівці рекомендують перевіряти дати реєстрації доменів співрозмовників. Справжні сервіси ніколи не просять користувачів вводити команди в терміналі для підтвердження особи чи початку трансляції. Обман можна виявити вже на стадії переходу за сторонніми посиланнями.

Нагадаємо, у червні 2025 року інвестиційний партнер венчурної компанії Hypersphere Мехді Фарук став жертвою фішингової атаки через підроблений дзвінок у Zoom.