Lazarus Group вигадала свіжий метод проникнення в системи жертв, використовуючи звичайні ділові дзвінки. Про це повідомив експерт із кібербезпеки Мауро Елдріч.

🇰🇵 #Lazarus is back with a new macOS malware kit.

👷 Made up of multiple Mach-O binaries, we named it “Mach-O Man”. It is being distributed via #ClickFix in the crypto ecosystem to steal secrets.

▶️ Read my full article for ANY RUN below.#DPRK #Malware https://t.co/9yDesUCeMD pic.twitter.com/XD5w4kn0gh

— Mauro Eldritch 🏴☠️ (@MauroEldritch) April 21, 2026

Зловмисники з Північної Кореї розпочали кампанію з використанням модульного macOS-арсеналу Mach-O Man. Його розробила інша північнокорейська група хакерів Famous Chollima.

Інструменти — це власні двійкові файли Mach-O, оптимізовані для екосистеми Apple, де функціонує багато крипто- та фінтех-компаній.

Mach-O Man застосовує спосіб доставки ClickFix — метод соціальної інженерії, за якого жертву просять ввести команду в термінал для «вирішення проблеми зі з’єднанням».

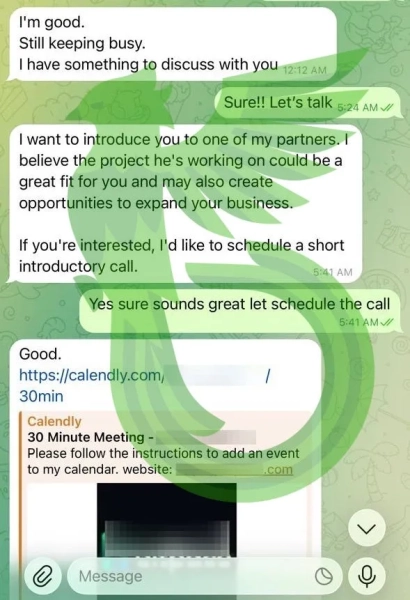

Елдріч роз’яснив, що хакери відправляють користувачам «термінове» запрошення на зустріч у Zoom, Microsoft Teams або Google Meet через Telegram.

Приклад повідомлення від хакерів у Telegram. Джерело: Any.run.

Посилання направляє на фішинговий сайт, який дає вказівки скопіювати та вставити просту команду в термінал Mac. Зробивши це, жертва надає безпосередній доступ до корпоративних систем, SaaS-платформ і фінансових ресурсів.

Найчастіше про вторгнення дізнаються запізно, коли попередити шкоду вже неможливо.

Дослідник Vladimir S. зауважив, що існує декілька варіацій описаної Елдрічем атаки.

I also once seen a slightly different variation of the attack where the attackers hijacked the DeFi project’s domain and replaced the website with a fake message from Cloudflare asking users to enter a command to grant access. A lot of people fell for it.

I also saw an attack in…

— Vladimir S. | Officer’s Notes (@officer_secret) April 21, 2026

Зафіксовано випадки, коли хакери Lazarus перехоплювали домени DeFi-проєктів за допомогою нового арсеналу, замінюючи їхні веб-сайти фальшивим повідомленням від Cloudflare з вимогою ввести команду для надання доступу.

«Що робить Lazarus особливо загрозливою зараз — це обсяг їхньої діяльності. Kelp, Drift і тепер новий macOS-арсенал — усе протягом одного місяця. Це не випадкові зломи, а державна фінансова операція, що діє в масштабі та темпі, притаманних інституціям», — зазначила старша дослідниця блокчейн-безпеки CertiK Наталі Ньюсон.

Нагадаємо, у квітні стипендіат Ethereum Foundation виявив 100 північнокорейських IT-агентів у Web3-компаніях.

Раніше мережу фахівців з КНДР у криптоіндустрії також розкрив ончейн-детектив ZachXBT.