Північнокорейські IT-спеціалісти працевлаштовуються в DeFi-проєкти не менше семи років. Про це повідомила розробниця MetaMask Тейлор Монахан.

Yuppppppp

Lots of DPRK IT Workers built the protocols you know and love, all the way back to defi summer

The “7 years blockchain dev experience” on their resume is not a lie. https://t.co/EQNgl5KhJ5

— Tay 💖 (@tayvano_) April 5, 2026

«Велика кількість IT-працівників створила протоколи, які ви знаєте та цінуєте, починаючи з часів “DeFi-літа”. “7 років досвіду блокчейн-розробки” у їхніх резюме — це правда», — написала вона.

Серед ініціатив, до яких були причетні особи з КНДР, експертка виділила SushiSwap, Thorchain, Fantom, Shib, Yearn, Floki та багато інших.

Таким чином Монахан відреагувала на допис засновника Solana-агрегатора Titan Тіма Ахла. Він розповів, що на колишній роботі проводив співбесіду з людиною, яка згодом виявилась членом Lazarus Group.

«Він був дуже компетентний і завжди використовував відеозв’язок. Але коли ми запропонували йому особисту зустріч, він відмовився приїхати — ми відхилили його кандидатуру. Згодом його ім’я з’явилося у витоку Lazarus. Виявилося, що тепер у угруповання є агенти не з Північної Кореї, які особисто входять у довіру», — поділився Ахл.

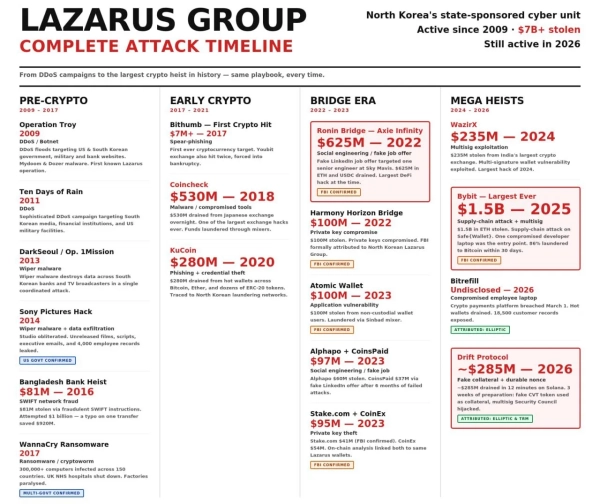

Дискусії почалися на фоні звіту команди Drift Protocol, яка зазнала злому на $280 млн. Розробники заявили, що за атакою стояли хакери з Північної Кореї.

Оцінка ризиків

До обговорення долучився блокчейн-детектив ZachXBT, який неодноразово акцентував увагу на ризику КНДР для криптоіндустрії. За його словами, Lazarus Group — загальна назва всіх «кібердіячів, яких підтримує Північна Корея».

Lazarus Group is the collective name for all DPRK state sponsored cyber actors.

The main issue is everyone groups them all together when the complexity of threats are different.

Threats via job postings, LinkedIn, email, Zoom, or interviews are basic and in no way… pic.twitter.com/NL8Jck5edN

— ZachXBT (@zachxbt) April 5, 2026

«Основна проблема полягає в тому, що всі поєднують їх в одну групу, хоча рівень складності ризиків у них різний», — зауважив він.

Фахівець назвав вакансії, LinkedIn, електронні листи, Zoom і співбесіди «базовими та елементарними» схемами. Головна зброя зловмисників — наполегливість. За його словами, сьогодні виявити афериста досить просто.

Єдиними угрупованнями, які здійснюють комплексні атаки, залишаються TraderTraitor та AppleJeus.

Усі пов’язані з хакерами з КНДР атаки на криптопроєкти. Джерело: X.

Засоби для перевірки та захисту

Управління OFAC Міністерства фінансів США підтримує спеціальний сайт, де криптокомпанії можуть перевіряти контрагентів за поточними санкційними списками та отримувати попередження про типові шахрайські схеми від IT-спеціалістів.

Тейлор Монахан також створила на GitHub базу знань, в якій можна знайти засновану на дослідженнях інформацію про діяльність КНДР у галузі цифрових активів.

@tayvano_ has built a good resource on GitHub that’s a wealth of knowledge about DPRK using research collected from a variety of sources https://t.co/C9ZoSNVjIU

— ZachXBT (@zachxbt) April 5, 2026

Нагадаємо, у березні угруповання Lazarus запідозрили у нападі на криптовалютний інтернет-магазин Bitrefill.