Повсемісне застосування віртуальних помічників приховує значні небезпеки: користувачі стають чутливими до витоків інформації, атак хакерів і викрадень криптоактивів. Про це застерегли спеціалісти CertiK.

What happens when an AI agent gets broad access before security catches up?

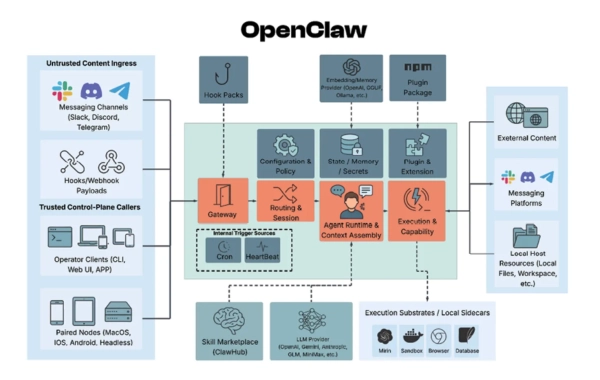

Our latest report examines OpenClaw’s attack surface, from gateway takeover and identity bypass to prompt injection and supply chain risk.

Read the full report👇https://t.co/x0RfYYic0T

— CertiK (@CertiK) March 31, 2026

За їхніми твердженнями, OpenClaw перетворився на «ключовий вектор атак на систему постачання софту у глобальному масштабі».

ШІ-агент виступає сполучною ланкою між зовнішніми відомостями та локальним виконанням, що «відкриває звичайні канали для нападів». Один із них — захоплення локального шлюзу.

Шкідливі сайти або програмні коди використовують наявність асистента на пристрої, щоб викрадати особисті дані або здійснювати неавторизовані дії.

Архітектура OpenClaw. Джерело: CertiK.

Додаткову загрозу являють собою плагіни та зловмисні навички OpenClaw, котрі можливо інсталювати з місцевих джерел або онлайн-магазинів.

На відміну від класичних вірусів, вони мають змогу впливати на роботу агента через звичайну мову, що робить їх невразливими до типового сканування. Після запуску подібне ПЗ може отримати конфіденційну інформацію, зокрема реквізити криптогаманця.

У CertiK наголосили, що заражені компоненти ховаються в законних кодових базах і через них завантажують ззовні звичайні URL. Зрештою, подібні посилання доставляють команди терміналу або шкідливі скрипти.

Велика мережа та рекомендації

Зловмисники навмисно розміщували шкідливі навички в різних високоцінних категоріях: утиліти для Phantom, трекери адрес, утиліти для пошуку «інсайдерських» гаманців, інструменти Polymarket та інтеграції Google Workspace.

«Вони охопили надзвичайно широкий спектр криптоекосистеми, націлившись на масове зараження браузерних розширень-гаманців: MetaMask, Phantom, Trust Wallet, Coinbase Wallet, OKX Wallet та багатьох інших», — додали експерти.

Дослідники також зауважили, що дії шахраїв повторюють звичайні для сектору цифрових активів підходи: соціальна інженерія, обман за допомогою фальшивих утиліт, викрадення облікових даних і фішинг.

У CertiK порадили звичайним користувачам — не експертам із безпеки, розробникам чи гікам — не інсталювати OpenClaw, а почекати «більш зрілих, захищених і керованих версій».

Проблеми OpenClaw

OpenClaw з’явився з побічного продукту Clawdbot, запущеного в листопаді 2025 року. Проєкт стрімко здобув популярність серед розробників і користувачів. Кількість зірок на GitHub перевищила 340 000.

Джерело: GitHub.

У березні хвиля ажіотажу навколо ШІ-агента накрила Китай: майже 1000 людей стали в чергу біля штаб-квартири Tencent, щоб установити OpenClaw на свої комп’ютери. Однак, незабаром кіберцентр країни попередив про пов’язані з платформою ризики, через що в КНР навіть з’явилася платна послуга з видалення ШІ-агента.

У багатьох незалежних експертів теж виникли питання щодо безпеки ПЗ. Уже за декілька тижнів після релізу фахівці Bitsight виявили у відкритому доступі 30 000 версій OpenClaw.

Дослідники SecurityScorecard знайшли 135 000 копій у 82 країнах, із яких 15 200 були вразливими до віддаленого виконання коду, зазначили в CertiK.

Цифровий асистент став «платформою, яку найбільше перевіряли з точки зору безпеки». Проєкт отримав понад 280 GitHub Security Advisories, 100 вразливостей (CVE) і «низьку кількість атак на рівні екосистеми».

Нагадаємо, у березні компанія з кібербезпеки OX Security вже повідомляла, що зловмисники використовують популярність OpenClaw для здійснення фішингових кампаній і викрадення криптовалют у розробників.