Практика «отруєння адрес» в мережі Ethereum стає все більш поширеною. Після оновлення Fusaka обсяг «пилових» транзакцій USDT підскочив на 612%, про це свідчать дані Etherscan.

https://t.co/SBZoEtLqM0

— etherscan.eth (@etherscan) March 12, 2026

Послаблення мережевих комісій в результаті оновлення спровокувало нову лавину шахрайської діяльності. Зловмисники поширюють мільйони мікротранзакцій з мінімальною вартістю, щоб заповнити історію транзакцій в гаманцях жертв.

Їх основна ціль — змусити користувачів випадково скопіювати фальшиву адресу зі списку недавніх операцій.

Джерело: X/Etherscan.

За 90 днів після активації апдейту 3 грудня 2025 року обсяг «пилових» переказів — транзакцій на суму менше $0,01 — значно виріс у порівнянні з аналогічним періодом до оновлення:

- USDT: +612% (з 4,2 млн до 29,9 млн);

- USDC: +473% (з 2,6 млн до 14,9 млн);

- DAI: +470% (зі 142 000 до 811 000);

- ETH: +62% (зі 104,5 млн до 169,7 млн).

Разом з тим, кількість звичайних операцій на суми понад $0,01 залишилась на колишньому рівні. Це свідчить про підвищення активності шахраїв, а не про природний розвиток мережі.

Як це працює

Негідники відстежують великі перекази в блокчейні. Автоматизовані системи створюють адреси-клони, які копіюють перші та останні символи адрес, з якими нещодавно взаємодіяла жертва.

Потім шахраї посилають «пилові» перекази, щоб фальшива адреса опинилась в історії транзакцій. Вони сподіваються, що жертва скопіює підроблені дані та відправить туди кошти.

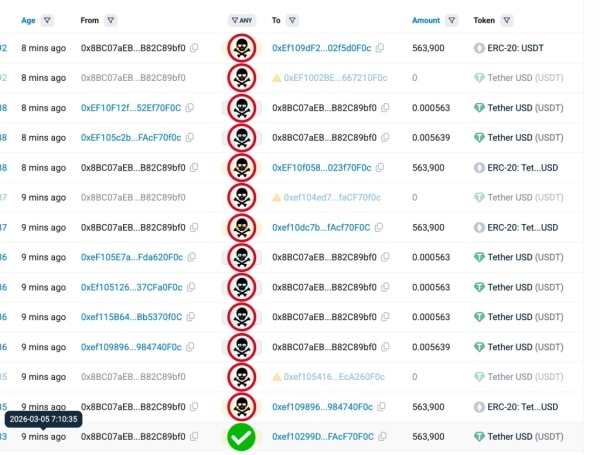

Інколи за право «отруїти» гаманець змагаються одразу декілька груп хакерів. На одному зі скриншотів Etherscan видно, як протягом декількох хвилин після законного USDT-переказу в історію жертви потрапляє до 13 фейкових транзакцій від різних зловмисників.

Джерело: X/Etherscan.

Аналітики також згадали скаргу користувача під ніком Nima. Він написав, що після двох стейблкоїн-переказів отримав понад 89 електронних листів з повідомленнями про активність за адресою.

Address poisoning attacks are getting out of hand. I just sent two stablecoin transactions and received +89 emails from my Etherscan address watch alert notifications.

It took them <30 mins to create all of these on mainnet. So many will fall victim to this. pic.twitter.com/H1nGaMMprE

— Nima 👁️ (@0xNimaRa) February 13, 2026

Масштаби проблеми

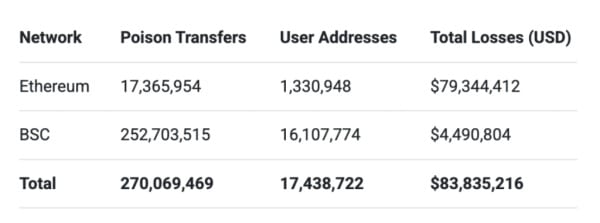

З липня 2022 по червень 2024 року експерти Blockchain Address Poisoning зафіксували приблизно 17 млн спроб обдурити користувачів за допомогою підміни адрес. Жертвами зловмисників стали близько 1,3 млн осіб, а загальна шкода від їхніх дій перевищила $79 млн.

В мережах з низькими комісіями проблема стоїть більш гостро. Наприклад, в Binance Smart Chain обсяг підроблених переказів на 1355% більший, ніж в Ethereum.

Джерело: X/Etherscan.

Успішною виявляється лише невелика частка атак — близько 0,01%. Втім саме масовий характер розсилок робить схему дуже прибутковою.

«Замість того, щоб націлюватися на окремі адреси, кампанії часто розсилають тисячі або навіть мільйони фальшивих переказів. За великої кількості спроб навіть невеликий відсоток успіху може принести суттєвий прибуток», — відзначили в Etherscan.

Нагадаємо, в грудні 2025 року інвестор втратив майже $50 млн в результаті атаки з підміною адреси. Засновник Binance Чанпен Чжао запропонував додаткові заходи безпеки для «знищення» цієї практики.